- Autors Lauren Nevill nevill@internetdaybook.com.

- Public 2023-12-16 18:54.

- Pēdējoreiz modificēts 2025-01-23 15:22.

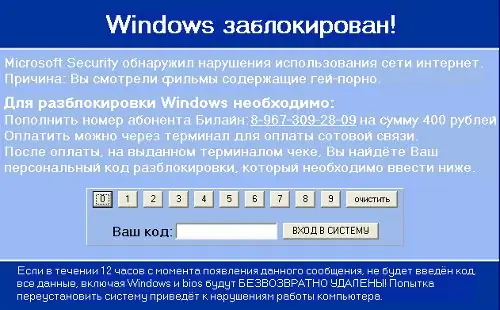

Ļoti bieži neapdomīgi lietotāji noķer ļaunprātīgu programmatūru, citiem vārdiem sakot, vīrusus, kas pēc tam uz viņu galddatoriem iznāk ar reklāmkarogiem, kuri lūdz nosūtīt īsziņu uz noteiktu numuru. Pat tad, ja sūtāt īsziņu, nav garantijas, ka tā rezultātā attēls pazudīs no darbvirsmas. Tāpēc nekādā gadījumā nedariet to!

Nepieciešams

Dators, interneta savienojums, pretvīrusu (maksas vai bezmaksas), procesu vadītājs (piemēram, Anvir Task Meneger)

Instrukcijas

1. solis

Vieglākais veids:

Mēģiniet atcelt sistēmu: "Sākt" - "Programmas" - "Piederumi" - "Sistēmas rīki" - "Sistēmas atjaunošana" - "Atjaunot agrāku datora stāvokli".

Atlasiet datumu, kas ir agrāks nekā reklāmkaroga parādīšanās datums, taču ņemiet vērā, ka šajā gadījumā visas programmas, kuras instalējāt pēc atjaunošanas punkta datuma, var pazust. Diemžēl šī metode var nepalīdzēt, ja nav agrākas atjaunošanas punkta versijas. Pēc tam pārejiet pie nākamās iespējas:

Nospiediet CTRL + ALT + DELETE, lai atvērtu uzdevumu pārvaldnieku un mēģinātu atrast procesu, kurā darbvirsmā tiek parādīts reklāmkarogs. Ja esat iepazinies ar lielāko daļu Windows procesu, jūs viegli atradīsit aizdomīgus. Parasti tas tiek maskēts kā nepieciešamie sistēmas procesi, taču to var atšķirt ar liekām vai līdzīgām rakstzīmēm nosaukumā, piemēram, svnost.exe, nevis svhost.exe, vai arī to atdala vieta, kur process tiek uzsākts, piemēram, process svhost.exe, kas darbojas mapē Mani zīmējumi”, ir acīmredzami ļaunprātīgs.

Informācija par procesiem atrodama šeit

Ja jums izdosies atrast un "nogalināt" ļaunprātīgo procesu, reklāmkarogs pazudīs, bet atkal parādīsies nākamreiz, kad sistēma sāksies. Lai tā nenotiktu, izdzēsiet ļaunprātīgā procesa failu no diska un ierakstu par tā palaišanu startēšanas laikā vai labāk palaidiet antivīrusu un rūpīgi skenējiet sistēmu. Dzēsiet vīrusu failus.

2. solis

Sakarā ar milzīgo šādu vīrusu pieplūdumu antivīrusu kompānijas sniedz pakalpojumus kodu meklēšanai no baneriem. Meklējiet nepieciešamo kodu, izmantojot šīs saites:

support.kaspersky.com/viruses/deblocke https://virusinfo.info/deblocker/ https://esetnod32.ru/support/winlock.php https://www.drweb.com/unlocker/index https://news.drweb.com/show/?i=304&c=5 https://netler.ru/pc/trojan-winlock.htm Un daži pat nodrošina bezmaksas utilītprogrammas reklāmkarogu noņemšanai

Īpaši viltīgie vīrusi kopā ar reklāmkaroga parādīšanu sistēmā pārraksta resursdatoru failu, lai jūs nevarētu izmantot meklētājprogrammas un antivīrusu kompāniju vietnes. Šajā gadījumā atveriet failu C: / WINDOWS / system32 / drivers / etc / hosts ar parastu bloknotu (direktoriju skata iestatījumos padariet redzamus slēptos un sistēmas failus un mapes). Pēc tam noņemiet no resursdatora faila visas rindas, kas seko līnijai 127.0.0.1 localhost - tagad šīs darbības rezultātā varat doties tiešsaistē un izmantot iepriekš minētos padomus.

3. solis

Smagos gadījumos vīrusi pārraksta resursdatora faila atrašanās vietu sistēmas reģistrā, lai jūs to nevarētu atrast vietnē C: / WINDOWS / system32 / drivers / etc / hosts. Lai atrastu mapi "etc", jums ir jāaplūko reģistra atrašanās vieta.

Lai to izdarītu, dodieties uz reģistru (regedt komandu vai Win + R regedit), pēc tam dodieties uz adresi "HKEY_LOCAL_MACHINE / SYSTEM / CurrentControlSet / services / Tcpip / Parameters" un apskatiet vērtību DataBasePath (kur atrodas mape etc kurā fails mitina).

Ja iepriekš minētās darbības jums nekādā veidā nepalīdzēja, izmantojiet smago artilēriju (taču sistēma nav jāpārinstalē!).

1. variants:

Lejupielādējiet šeit https://www.freedrweb.com/livecd/?lng=ru LiveCD, ierakstiet diska attēlu uz CD, pārstartējiet, ievadiet BIOS, norādiet sāknēšanu no CD-ROM BIOSe, sāknēšanu no sadedzināta kompaktdiska un rūpīgi meklējiet datorā vīrusus. … Ja jums ir klēpjdators, tad vienkārši izveidojiet sāknējamu USB zibatmiņu un palaidiet to no tā

2. variants:

Izslēdziet datoru, noņemiet cieto disku un sazinieties ar draugu ar labu antivīrusu vai internetu, kur droši skenējiet cieto disku ar antivīrusu, atrodiet tajā vīrusu un noņemiet to.